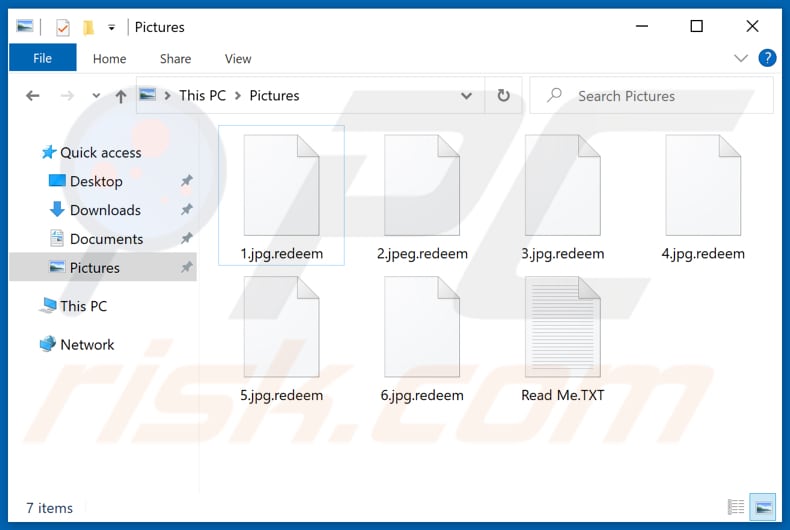

Comment supprimer Xorist Ransomware et décrypter les fichiers .divinity, .matafaka ou .army - BugsFighter

Contre les ransomware, Intel pousse ses outils de détection intégrés aux puces - Le Monde Informatique

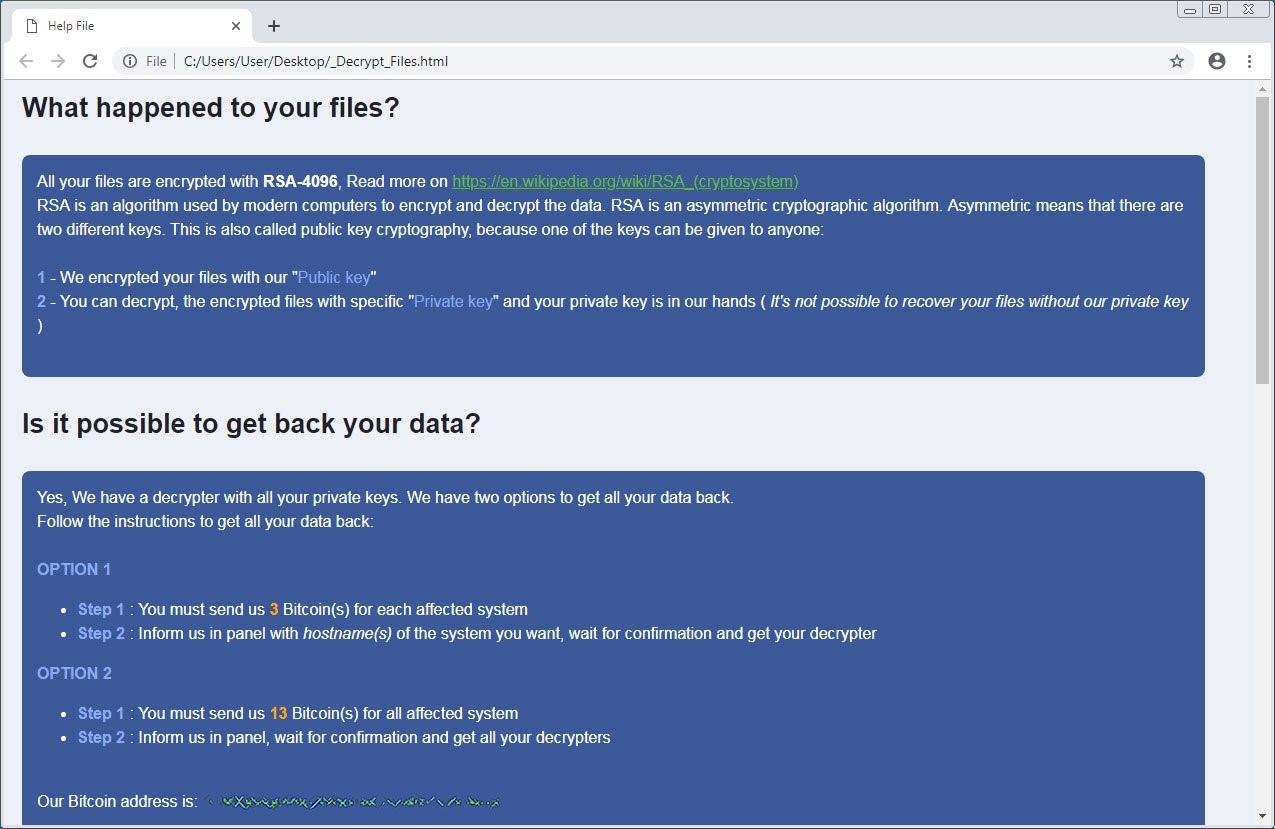

Une Nouvelle Variante ESXiArgs Ransomware émerge Après La Publication De L' outil De Décryptage Par CISA - Tech Tribune France

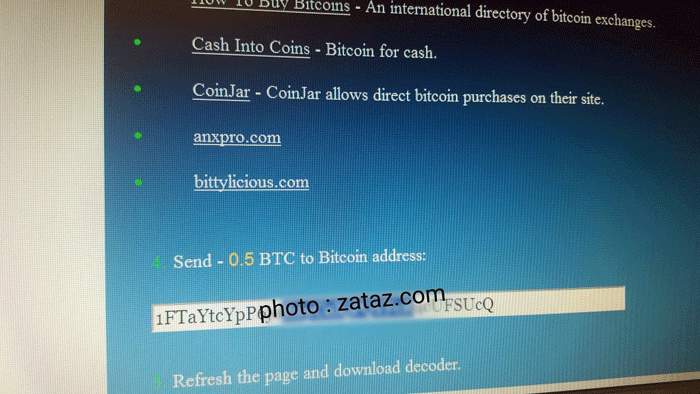

Comment la gestion des accès à privilèges peut-elle vous aider à éviter la prochaine attaque par ransomware ?

![COAQ Virus Ransomware [.Coq Fichiers] Guide de suppression et de déchiffrement COAQ Virus Ransomware [.Coq Fichiers] Guide de suppression et de déchiffrement](https://sensorstechforum.com/wp-content/uploads/2023/03/coaq-virus-files.jpg)